NMAP扫描

在Kali中可以使用nmap工具进行扫描,它可以检测主机是否在线、端口开放情况、侦测运行的服务类型及版本信息、侦测操作系统与设备类型等信息。

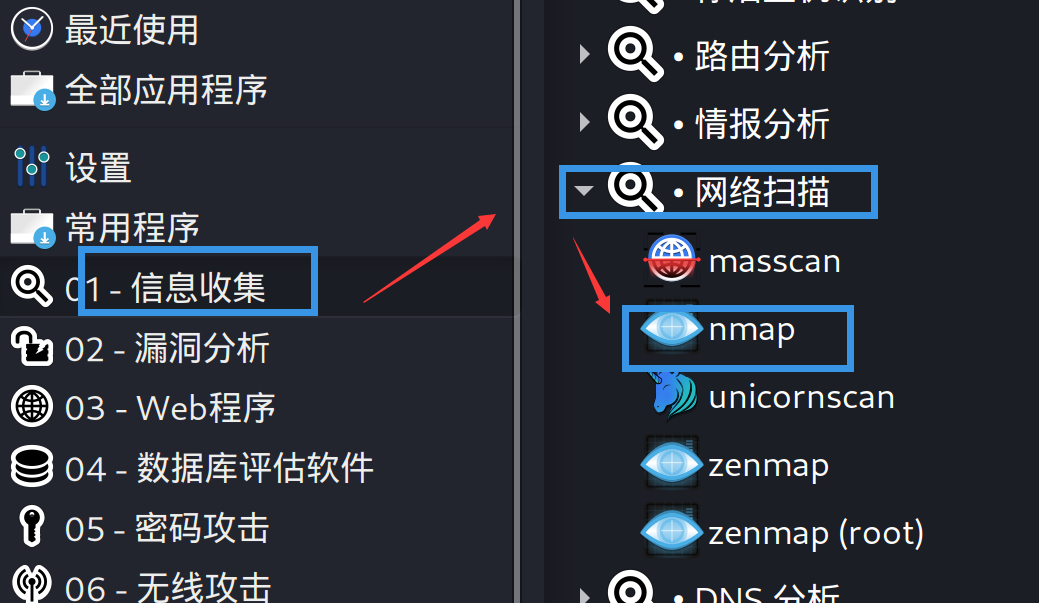

位置

四大基本功能

- 端口扫描

- 主机探测

- 服务识别

系统识别

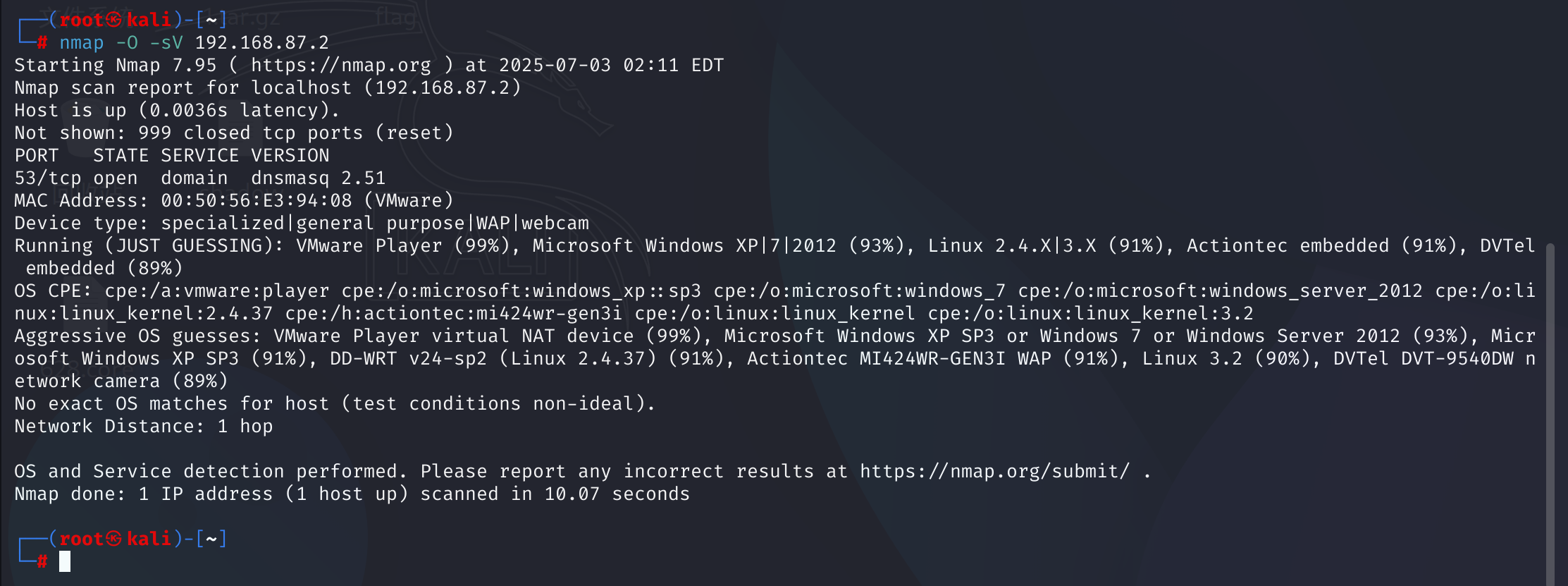

nmap -O IP //探测操作系统 nmap IP //扫描IP nmap -sV IP //查看服务的版本 nmap -p n1,n2... IP //扫描指定端口

基础扫描命令

扫描单个IP地址

nmap [目标IP地址]

例如:nmap 192.168.1.1,扫描指定IP的开放端口等信息。

扫描多个IP地址

nmap [起始IP地址]-[结束IP地址]

例如:nmap 192.168.1.1-10,扫描指定范围内的IP地址。

扫描整个子网

nmap [子网地址]

例如:nmap 192.168.1.0/24,扫描该子网内的所有主机。

扫描指定主机名

nmap [主机名]

例如:nmap example.com,扫描指定主机名对应的IP地址。端口扫描命令

扫描指定端口

nmap -p [端口号] [目标IP地址]

例如:nmap -p 80 192.168.1.1,只扫描目标IP的80端口。

扫描多个指定端口

nmap -p [端口号1],[端口号2] [目标IP地址]

例如:nmap -p 80,443 192.168.1.1,扫描目标IP的80和443端口。

扫描端口范围

nmap -p [起始端口号]-[结束端口号] [目标IP地址]

例如:nmap -p 1-1024 192.168.1.1,扫描目标IP的1到1024端口。

扫描所有端口

nmap -p- [目标IP地址]

例如:nmap -p- 192.168.1.1,扫描目标IP的所有端口。扫描类型命令

SYN扫描(半开放扫描)

nmap -sS [目标IP地址]

这种扫描方式不会完成TCP三次握手,适用于快速扫描。

TCP连接扫描

nmap -sT [目标IP地址]

会完成TCP三次握手,扫描速度较慢,但结果更准确。

UDP扫描

nmap -sU [目标IP地址]

用于扫描UDP端口,但UDP扫描速度较慢且结果可能不准确。

Ping扫描

nmap -sn [目标IP地址]

只进行主机发现,不扫描端口。操作系统和服务检测命令

操作系统检测

nmap -O [目标IP地址]

通过分析目标主机的TCP/IP协议栈指纹来判断操作系统类型。

服务版本检测

nmap -sV [目标IP地址]

扫描开放端口上的服务版本信息。输出结果命令

将结果输出到文本文件

nmap -oN [文件名] [目标IP地址]

例如:nmap -oN result.txt 192.168.1.1,将扫描结果保存到result.txt文件中。

将结果输出到XML文件

nmap -oX [文件名] [目标IP地址]

例如:nmap -oX result.xml 192.168.1.1,将扫描结果保存到result.xml文件中。高级扫描命令

使用脚本扫描

nmap --script=[脚本名称] [目标IP地址]

Nmap提供了许多脚本,可用于进行更复杂的扫描和漏洞检测。例如:nmap --script=ssl-heartbleed 192.168.1.1,检测目标主机是否存在心脏出血漏洞。

设置扫描速度

nmap --min-rate [速率] [目标IP地址]

例如:nmap --min-rate 1000 192.168.1.1,设置扫描速度为每秒1000个包。